Служебные заголовки электронного письма используются для защиты от мошенников, которые могут рассылать спам от вашего имени. Настройку таких заголовков называют email-аутентификацией, без нее не получится отправлять массовые рассылки через email-сервисы.

В статье расскажем, как именно заголовки защищают вас и как их настроить.

Кому и зачем настраивать служебные заголовки письма

Заголовки нужны, чтобы почтовый сервер мог проверить, что:

- письма действительно отправлены от вашего имени

- по пути письмо не перехватили мошенники и не подставили свое содержание – это называется фишинг

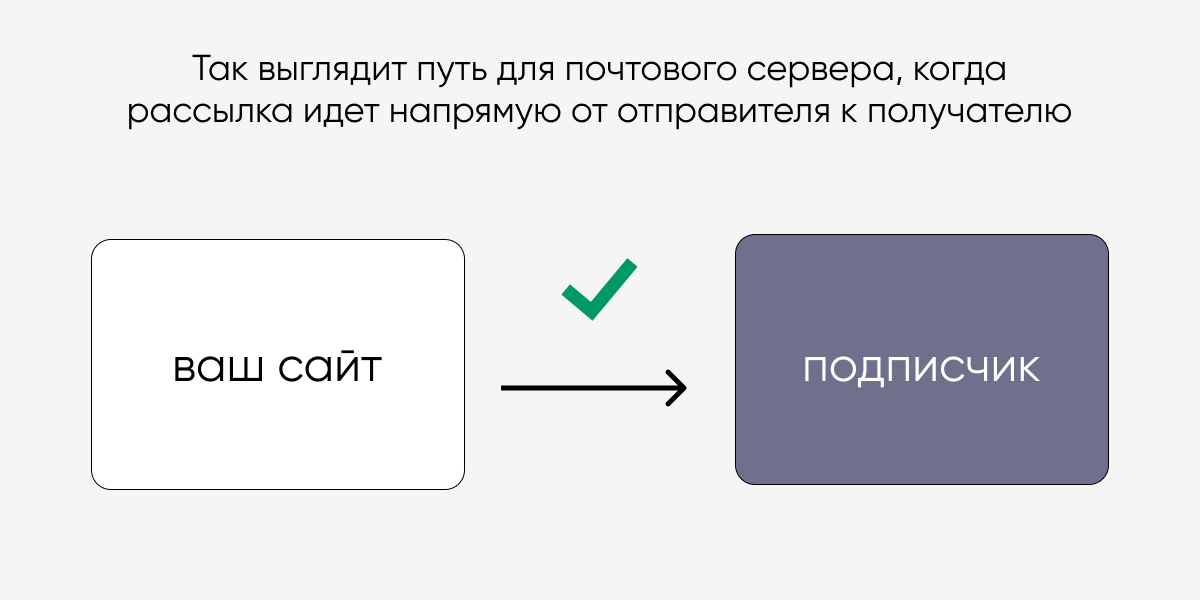

Если вы отправляете пару сотен писем в день, то настраивать технические заголовки не нужно. В этом случае у серверов не возникает сомнений, что рассылка могла попасть в руки мошенников.

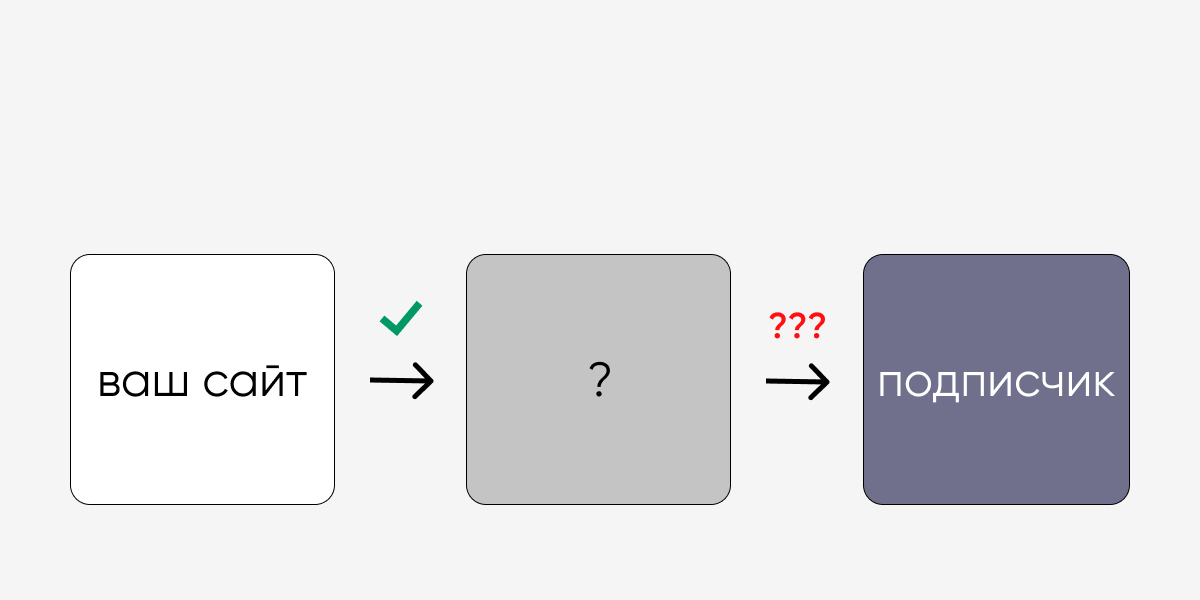

Но при использовании сервисов email-рассылки между вами и получателем появляется дополнительное звено. В этом случае отправителем являетесь вы, но технически она приходит с адреса сервиса рассылки.

У почтового сервера возникает справедливый вопрос: а не перехватили ли письмо? Поэтому нужно настроить служебные заголовки email, где будет указана информация о том, что сервису рассылки можно доверять.

Есть три служебных заголовка email-рассылки, которые нужно настроить: SPF, DKIM и DMARC. О них и поговорим подробнее.

DKIM – зашифрованная подпись

DKIM – Domain Keys Identified Mail или Идентификация письма по ключу домена. Это зашифрованная подпись, по которой можно понять, не было ли изменено электронное письмо в процессе доставки и есть ли у этого домена право отправлять рассылки. По сути, DKIM выполняет функцию водяного знака на банкнотах.

Метод проверки строится на паре ключей шифрования:

- закрытый ключ публикуется на DNS-сервере отправителя

- открытый ключ хранится в сервисе email-рассылок

Открытый ключ хранится в технической части письма. Именно этот ключ сервер и проверяет на подлинность. Если все хорошо, информация приходит пользователю в почтовый ящик как обычно.

Если нет, то письмо либо не придет вовсе, либо с пометкой «возможно мошенничество, мы не можем проверить подлинность отправителя» — зависит от DMARC-политики, о которой поговорим позже.

Как правило, сервисы email-рассылки помогают клиентам настраивать подпись. Но если вы отправляете письма самостоятельно, то создание цифровых подписей лежит на вас. Подробнее о том, как это сделать, мы рассказали в инструкции о подключении домена и настройки email-аутентификации.

Также, если у вашей компании несколько доменов, мы рекомендуем выделить для рассылок одно доменное имя. Например, mail.site.ru или site.mail. Так будет проще, потому что для каждого доменного имени все служебные заголовки нужно настраивать отдельно.

SPF – запись о разрешенных доменах и IP-адресах

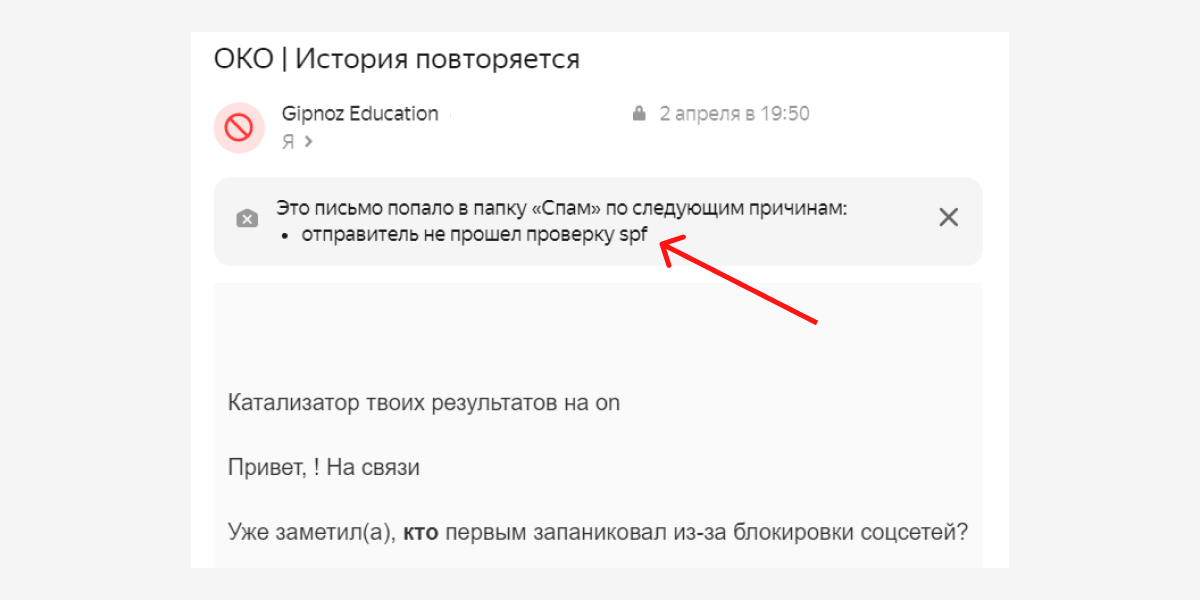

SPF – Sender Policy Framework или Инфраструктура политики отправителя. С его помощью сервер узнает, кто имеет право на отправку ваших писем.

По сути, SPF – это список доменов и IP-адресов, с которых могут отправляться ваши рассылки. При получении письма сервер отслеживает адрес отправителя, затем «заглядывает» в SPF и проверяет, если там этот адрес. Если все нормально, сообщение отправляется получателю.

Главная задача SPF – подтверждение отправителя. Это важно для репутации домена: чем он выше, тем меньше шансов, что ваши письма попадут в спам.

Только важно понимать: под адресом отправителя в этом случае понимается не то, что видит получатель в своем ящике. Речь идет про Return-Path — технический обратный адрес, с которого уходят письма. Он может отличаться от адреса в сообщении.

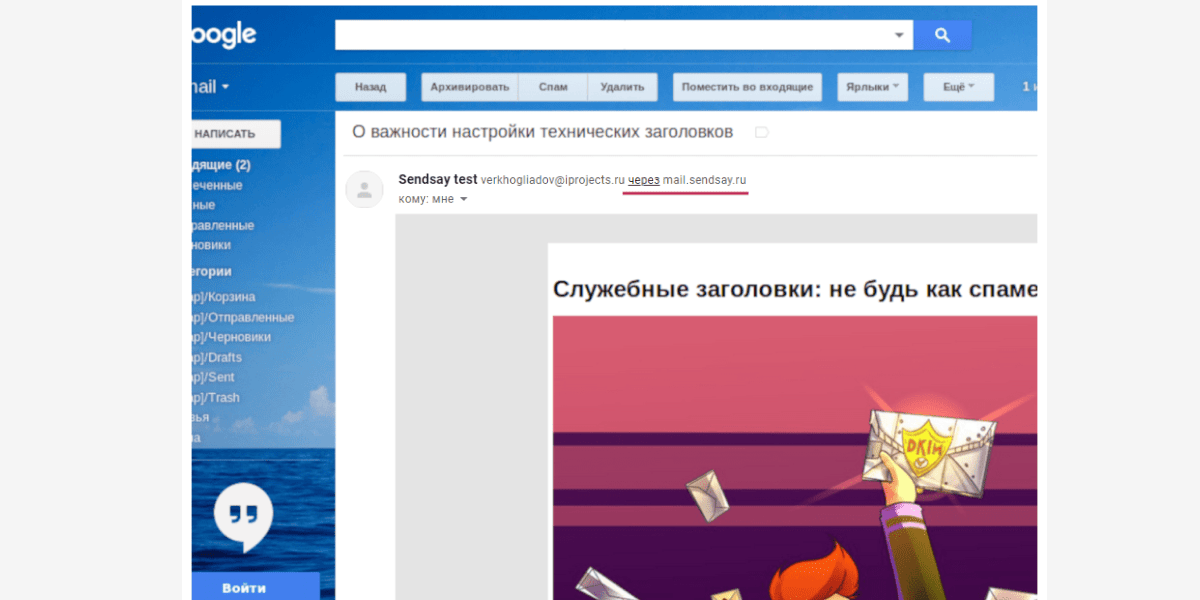

Например, если вы работаете через сервис email-рассылки Sendsay и вам не хочется настраивать служебные заголовки в рассылках, то все рассылки будут с адреса mail.sendsay.ru. Тогда пользователь будет видеть ваш домен, но технически письмо будет отправлено с адреса mail.sendsay.ru.

При этом некоторые почтовые сервисы сообщают об этом подписчику. Например, в интерфейсе почты Google появляется надпись, что сообщение, отправлено через mail.sendsay.ru. Это никак не влияет на доставляемость рассылки.

Для самостоятельного подключения SPF-записи зайдите в настройки домена и на странице редактирования DNS-настроек добавьте новую запись с типом TXT или используйте уже существующую. В параметрах записи в поле «Name» укажите полное имя вашего домена с точкой в конце, а в поле Text – запись вида v=spf1 include:spf.sendsay.ru ~all, где вместо sendsay.ru укажите домен вашего сервиса рассылок.

Подробнее о настройках служебных заголовков письма в разных почтовых сервисах можно посмотреть в официальной информации от Google, Яндекса и Mail.ru.

DMARC – политика действий с подозрительными письмами

DMARC – политика действий после проверки сообщений, предназначенная для снижения числа нежелательных писем. Если предыдущие два заголовка нужны, чтобы рассылка прошла проверку на подлинность, то DMARC объясняет, что нужно делать с письмами, которые эту проверку не прошли.

Также при настройке DMARC нужно указать адрес для ежедневных отчетов с результатами проверки всех адресов, с которых отправлялись сообщения от вашего имени.

В DMARC-политике есть три варианта действий с подозрительными письмами:

- reject – отклонить

- quarantine – отправить в папку «Спам»

- none – пропустить в почтовые ящики как обычно

Можно включить строгую политику reject и запретить доставку подобных писем. Но мы не советуем так делать, потому что из-за этого могут заблокироваться рассылки из CRM-системы. Также ваши письма нельзя будет пересылать.

Рекомендуем использовать мягкую политику none, чтобы сообщения приходили читателям как обычно. Но нужно будет проверять ежедневные DMARC-отчеты с результатами проверки всех адресов, с которых отправлялись письма от вашего имени.

Там же отслеживайте подозрительные IP-адреса. Если такие найдутся, то временно измените настройки политики на более жесткие, чтобы уберечь читателей от возможных мошенников.

Для самостоятельной настройки DMARC-политики перейдите в настройки домена и создайте следующую TXT-запись: _dmarc.site.ru TXT "v=DMARC1; y=none; x=mailto:postmaster@your.tld"

где site.ru – ваш домен, y – тип политики: none, quarantine или reject, x – почтовый адрес для ежедневных отчетов.

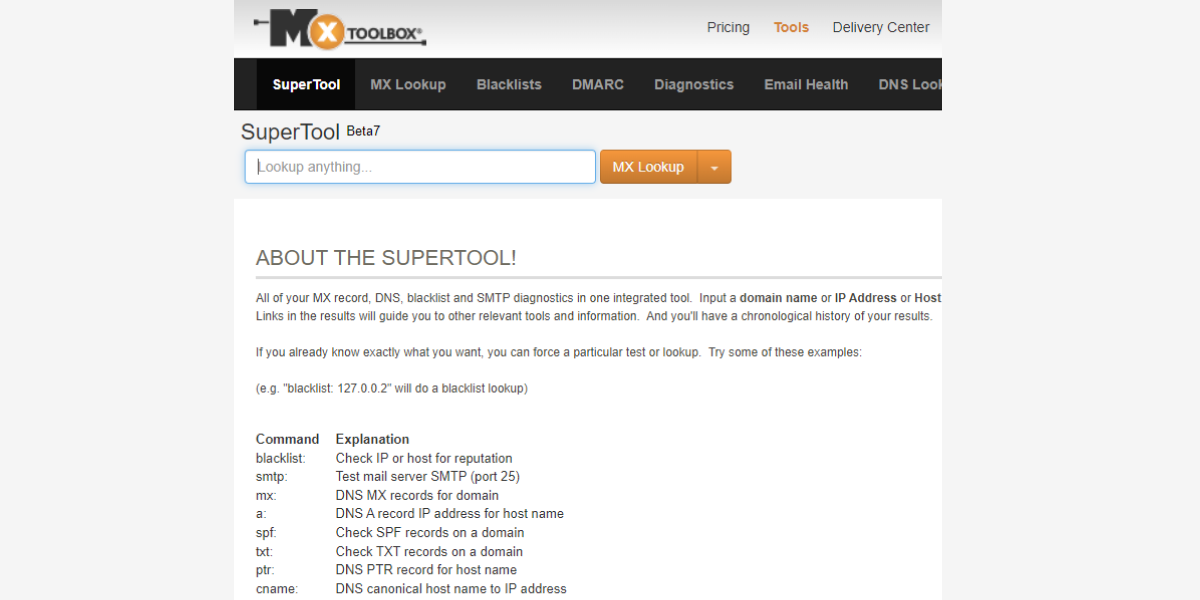

Чтобы проверить, правильно ли вы настроили служебные заголовки, воспользуйтесь сервисом SupertTool. Он не только выявляет проблемы, но и предлагает рекомендации по исправлению уязвимостей.

Подведем итог

Как видите, настройка аутентификации электронной почты – задача сложная, но важная. Поэтому в Sendsay есть услуга по настройке служебных заголовков электронного письма и подключения нового домена к сервису рассылки.

Но если отправляете письма без использования сервисов рассылки, то при маленьких объемах вам не понадобится настраивать заголовки. По сути, они нужны для массовых рассылок и наличии угроз от мошенников.

Думаете, что email-рассылки это сложно? Попробуйте бесплатный курс по email-маркетингу для начинающих от Sendsay. За 10 уроков вы шаг за шагом изучите все этапы взаимодействия с клиентами: от сбора данных — до персонализации контента и анализа результатов.